SHA256 Hash Generator: Skapa säkra SHA-256-hashar online direkt

Vår SHA256-hashgenerator ger ett snabbt och effektivt sätt att generera SHA256-hashar online, och erbjuder en kraftfull lösning för att kryptera och säkra dina data. Oavsett om du är en utvecklare som arbetar med lösenordshashning eller en entusiast av kryptovaluta som är involverad i blockchain-teknik, är SHA256 en pålitlig och allmänt använd algoritm. Lär dig mer om vad SHA256 är och varför det är viktigt för säker kryptering.

Vad är SHA256?

SHA256, eller Secure Hash Algorithm 256-bit, är en del av SHA-2-familjen av kryptografiska hashfunktioner som utvecklats av National Security Agency (NSA). Det är en enkelriktad hashfunktion som omvandlar all indata till ett hashvärde på 256 bitar med fast längd, oavsett indatastorlek. Algoritmen SHA256 används ofta eftersom den ger en högre säkerhetsnivå jämfört med äldre hashalgoritmer som MD5 och SHA1.

SHA256 är en kritisk komponent i många applikationer, inklusive lösenordshashing, filverifiering och blockchain-teknik. Dess styrka ligger i dess motståndskraft mot kollisionsattacker, vilket gör det till ett populärt val för moderna kryptografiska behov.

Vanliga användningar av SHA256 Hashing

1. Lösenordshasning

SHA256 används ofta i lösenordshashing för att lagra användaruppgifter säkert. Istället för att lagra klartextlösenord konverterar systemen dem till SHA256-hashvärden, som sedan lagras i databaser. Detta säkerställer att även om databasen äventyras kan angripare inte enkelt vända tillbaka hashen till det ursprungliga lösenordet.

Många system använder också salter i kombination med SHA256 för att ytterligare skydda lösenord från brute-force-attacker och regnbågstabeller. På grund av dess kryptografiska styrka är SHA256 att föredra framför svagare algoritmer som MD5 och SHA1 för lösenordssäkerhet.

2. Dataintegritet och verifiering

En av huvudapplikationerna för SHA256 är att verifiera integriteten hos filer och data. När utvecklare laddar ner programvara eller överför känsliga filer tillhandahåller utvecklare ofta en SHA256-hash vid sidan av filen. Efter att ha laddat ner filen kan användare använda en SHA256-hashgenerator för att skapa filens hash och jämföra den med den medföljande hashen. Om hasharna matchar verifieras filen som oförändrad.

Denna användning av hashing SHA256 är avgörande för att säkerställa att data inte har manipulerats under överföring eller nedladdning, vilket är särskilt viktigt vid programvarudistribution och säker datahantering.

3. Blockchain och kryptografi

SHA256 är ryggraden i blockchain-teknologin, inklusive dess mest kända applikation inom Bitcoin och andra kryptovalutor. I blockkedjesystem används SHA256-kryptering för att säkra transaktionsdata och säkerställa integriteten för hela blockkedjeboken. Varje block i blockkedjan är länkat av en SHA256-hash, som garanterar att data inte kan ändras utan att kedjan bryts.

Genom att skapa en unik, oåterkallelig hash för varje block, hjälper SHA256 till att upprätthålla förtroendet och säkerheten för blockkedjesystem, vilket förhindrar bedrägerier och manipulering. Detta gör det oumbärligt i en värld av decentraliserade reskontra och kryptovalutatransaktioner.

SHA256-algoritmen förklaras

SHA256-algoritmen bearbetar indata genom att dela upp den i 512-bitarsbitar. Varje bit bearbetas genom en serie bitvisa operationer, inklusive skiftning, rotation och bitblandning, för att producera en slutlig 256-bitars hash. Resultatet är ett unikt hashvärde med fast längd som inte kan vändas eller dekrypteras för att avslöja originaldata.

SHA256 är en enkelriktad hashfunktion, vilket innebär att när data väl hashas är det praktiskt taget omöjligt att hämta den ursprungliga inmatningen från hashvärdet. Detta gör det mycket effektivt för uppgifter som lösenordshasning och dataintegritetskontroller, där säkerheten har högsta prioritet. Algoritmens komplexitet och motståndskraft mot kollisionsattacker har gjort den till en pålitlig standard inom modern kryptering.

Varför använda en SHA256 Hash Generator?

Vår SHA256-hashgenerator är ett mångsidigt verktyg för alla som behöver skapa SHA256-hashar. Det är särskilt värdefullt för utvecklare, IT-proffs och kryptoentusiaster som arbetar med säkra applikationer. Oavsett om du hashar lösenord, verifierar filer eller säkrar blockchain-transaktioner, erbjuder vår online SHA256-generator en snabb och enkel lösning.

Nyckelfunktioner:

- Snabb och enkel att använda: Ingen installation krävs; skriv bara in din data och få din hash direkt.

- Säker och pålitlig: SHA256 är fortfarande en av de säkraste hashfunktionerna som finns tillgängliga, flitigt använt inom kryptering och datasäkerhet.

- Onlinetillgänglighet: Generera SHA256-hashar från vilken webbaktiverad enhet som helst utan behov av speciell programvara.

Hur använder man SHA256 Hash Generator Online Tool?

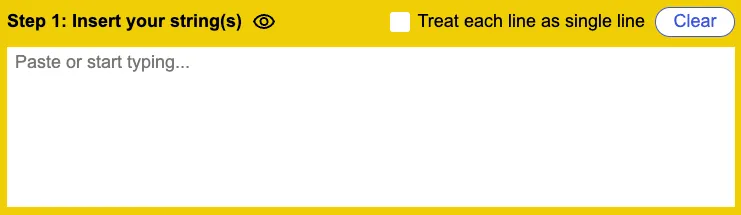

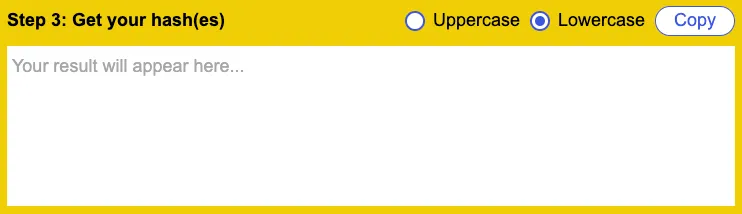

Att generera en SHA256-hash med vårt online SHA256-verktyg är enkelt och bekvämt. Så här fungerar det:

Ange dina data: Mata in texten, filen eller data som du vill hasha i verktygets inmatningsfält.

Klicka på Generera: Tryck på knappen “Generera”,

och verktyget kommer att producera en unik SHA256-hash av dina data.

Kopiera hashen: Använd den genererade hashen i ditt projekt, lösenordslagring eller dataverifieringsprocess.

Verktygets enkelhet gör det tillgängligt för användare på alla nivåer, och eftersom det är webbaserat kan du skapa SHA256-hashar från vilken enhet som helst utan ytterligare programvara.

SHA256 Säkerhetsöverväganden

SHA256 anses allmänt vara en av de säkraste hashfunktionerna som finns tillgängliga idag. Dess 256-bitars hashstorlek och motståndskraft mot kollisionsattacker gör den lämplig för kryptering, lösenordslagring och kryptografi. Till skillnad från äldre algoritmer som MD5 och SHA1, som är sårbara för attacker, erbjuder SHA256 stark säkerhet och förblir pålitlig i många branscher.

Men som med all säkerhetspraxis är det viktigt att hålla sig uppdaterad med framsteg inom kryptografi. Även om SHA256 är robust, kan starkare algoritmer som SHA3 eller nya metoder för kryptering dyka upp i framtiden. För närvarande är SHA256 fortfarande ett toppval för säker hash och kryptering.

För mer detaljerad information om moderna kryptografiska algoritmer och säkra metoder kan du kolla in denna artikel om kryptografiska standarder .

Slutsats

Vår SHA256 hashgenerator online är ett kraftfullt verktyg för alla som behöver skapa säkra hash för lösenordslagring, filverifiering eller blockchain-projekt. SHA256s styrka och tillförlitlighet har gjort den till guldstandarden inom modern kryptering, och vårt verktyg säkerställer att du snabbt och effektivt kan generera SHA256-hashar när som helst, var som helst.

Oavsett om du arbetar med ett projekt som kräver säker hashning av lösenord eller som säkerställer integriteten hos nedladdade filer, prova vår SHA256 hashgenerator och upplev enkelheten med säker hashning till hands.