Gerador de Hash SHA512: Criptografe e Gere Hashes SHA-512 Seguros Online

Nosso gerador de hash SHA512 oferece uma maneira rápida e eficiente de criar hashes SHA512 online, fornecendo segurança aprimorada para suas necessidades de criptografia de dados. O SHA512 faz parte da família SHA-2, conhecida por sua força e confiabilidade na proteção de informações confidenciais. Não importa se você está fazendo hash de senhas ou verificando a integridade de arquivos, o SHA512 garante que seus dados estejam protegidos com um alto nível de segurança.

O que é SHA512?

O SHA512, ou Secure Hash Algorithm 512-bit, é uma função de hash criptográfica que produz uma saída fixa de 512 bits a partir de dados de entrada de qualquer tamanho. Desenvolvido pela National Security Agency (NSA), o SHA512 faz parte da família SHA-2, que inclui outros algoritmos como SHA256 e SHA384. Ele foi projetado para fornecer um nível mais alto de segurança do que algoritmos mais antigos, como MD5 e SHA1.

O hash SHA512 é uma função unidirecional, o que significa que é computacionalmente inviável reverter o hash para encontrar a entrada original. Isso torna o SHA512 ideal para tarefas como hash de senha, criptografia de dados e garantia da integridade de arquivos e comunicações.

Usos comuns do hash SHA512

1. Hash de senha

O SHA512 é amplamente usado para hash de senha em sistemas modernos. Quando um usuário cria uma senha, em vez de armazenar a senha em texto simples, o sistema gera um hash SHA512 da senha e armazena esse hash. Esse processo garante que, mesmo que o banco de dados de senhas seja comprometido, os invasores não consigam fazer engenharia reversa do hash facilmente para recuperar a senha original.

Muitos sistemas preocupados com a segurança também combinam criptografia SHA512 com sais (dados aleatórios adicionados à entrada) para aumentar ainda mais a segurança da senha e proteger contra ataques de força bruta ou de dicionário.

2. Integridade e criptografia de dados

Uma das principais funções do hash SHA512 é verificar a integridade dos dados. Ao gerar um hash exclusivo para um arquivo ou pedaço de dados, o SHA512 ajuda a garantir que os dados não foram alterados. Se até mesmo um único caractere no arquivo for alterado, o valor do hash será completamente diferente, alertando você sobre a modificação.

Esse recurso torna o SHA512 uma ferramenta essencial na verificação de arquivos e verificações de integridade de dados, especialmente ao transmitir informações confidenciais ou baixar arquivos da Internet.

3. Criptografia segura

No mundo da criptografia, o SHA512 é confiável por sua capacidade de proteger comunicações e dados. Ele é usado em vários protocolos criptográficos, incluindo SSL/TLS (que protege o tráfego da Internet), assinaturas digitais e e-mails criptografados. O comprimento de hash mais longo de 512 bits fornece um alto nível de resistência a ataques de colisão, tornando-o adequado para aplicativos altamente seguros.

Além disso, a criptografia SHA512 desempenha um papel crucial na tecnologia blockchain, protegendo transações e garantindo a imutabilidade dos dados blockchain.

O algoritmo SHA512 explicado

O algoritmo SHA512 processa dados de entrada dividindo-os em blocos de 1024 bits. Cada bloco é processado por meio de uma série de operações bit a bit, incluindo deslocamentos e operações lógicas, para transformar os dados de entrada em um hash de 512 bits. Esse processo é conhecido como construção Merkle–Damgård, que adiciona preenchimento aos dados de entrada para garantir que eles se ajustem ao tamanho de bloco necessário.

O resultado é um hash exclusivo de comprimento fixo que não pode ser revertido ou descriptografado para revelar a entrada original. Essa característica torna o SHA512 uma das funções de hash mais seguras disponíveis hoje, oferecendo proteção superior em comparação a algoritmos mais antigos, como MD5 ou SHA1.

Por que usar um gerador de hash SHA512?

Nosso gerador de hash SHA512 é uma ferramenta valiosa para desenvolvedores, profissionais de TI e qualquer pessoa que precise criar hashes seguros. É particularmente útil em aplicativos onde a segurança e a integridade dos dados são primordiais. Ao usar o SHA512, você pode criar hashes fortes e irreversíveis que são ideais para:

- Hash de senha: Armazene senhas de usuários com segurança e proteja contra acesso não autorizado.

- Verificação de arquivo: Garanta a integridade dos arquivos comparando seus valores de hash SHA512.

- Criptografia e criptografia: Implemente criptografia de dados segura em seus projetos.

Esteja você trabalhando em segurança da web, protocolos criptográficos ou aplicativos de blockchain, nosso gerador SHA512 oferece uma maneira rápida e eficiente de criar hashes seguros.

Como usar a ferramenta online do gerador de hash SHA512?

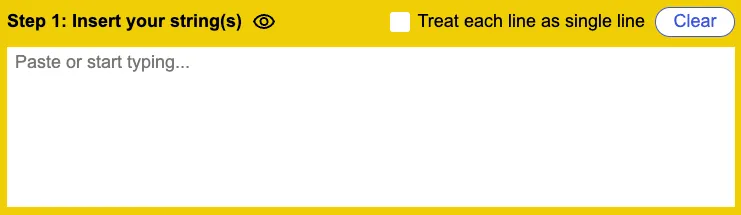

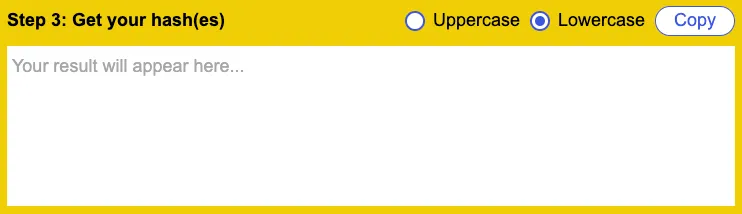

Usar nosso gerador de hash SHA512 online é simples e eficiente. Siga estas etapas fáceis para gerar seu hash SHA512:

- Insira seus dados: Insira o texto ou os dados que deseja hash no campo de entrada.

- Gere o hash: Clique no botão “Gerar”,

e a ferramenta criará instantaneamente um hash SHA512 de sua entrada.

- Copie o hash: Use o hash gerado para armazenamento de senha, verificação de arquivo ou propósitos criptográficos.

![]()

A ferramenta pode ser acessada on-line de qualquer dispositivo, o que significa que você pode criar hashes SHA512 sem precisar baixar nenhum software ou executar instalações complexas.

Considerações de segurança do SHA512

O SHA512 é considerado um dos algoritmos de hash mais seguros disponíveis hoje. Seu comprimento de hash de 512 bits fornece um alto nível de segurança, tornando-o resistente a ataques de colisão, onde duas entradas diferentes podem gerar o mesmo hash. Essa robustez é o motivo pelo qual o SHA512 é confiável para aplicativos confidenciais, como hash de senha, assinaturas digitais e proteção de comunicações.

No entanto, embora o SHA512 seja altamente seguro, é sempre importante combiná-lo com outras práticas recomendadas de segurança. Por exemplo, ao armazenar senhas, usar hashes salgados adiciona uma camada extra de proteção. Além disso, para criptografia, combinar o SHA512 com outras técnicas criptográficas como AES (Advanced Encryption Standard) pode aumentar ainda mais a segurança dos dados.

Para mais informações sobre as melhores práticas criptográficas, você pode conferir este artigo sobre métodos de hash seguros.

Conclusão

Nosso gerador de hash SHA512 online é a ferramenta perfeita para gerar hashes seguros de forma rápida e eficiente. Não importa se você está trabalhando com proteção de senha, verificação de arquivo ou proteção de comunicações confidenciais, o SHA512 oferece a força e a confiabilidade necessárias para manter seus dados seguros. Com seu algoritmo robusto e ampla gama de aplicações, o SHA512 continua sendo um padrão confiável no mundo da criptografia.

Experimente nosso gerador de hash SHA512 hoje para experimentar os benefícios de uma criptografia forte e segura para seus projetos.