Gerador de Hash SHA1: Crie Hashes SHA-1 Seguros Online em Segundos

Nosso gerador de hash SHA1 oferece uma maneira rápida e confiável de gerar hashes SHA1 online. Seja você um desenvolvedor, profissional de TI ou trabalhando em um projeto pessoal, esta ferramenta ajuda você a criar hashes seguros instantaneamente a partir de qualquer dado de entrada. O SHA1 tem sido um pilar fundamental nas funções de hash criptográficas, amplamente usado na verificação de integridade de arquivos, hash de senhas e assinaturas digitais.

O que é SHA1?

O SHA1, ou Secure Hash Algorithm 1, é uma função de hash criptográfica desenvolvida pela National Security Agency (NSA) em 1993. Ele faz parte da família Secure Hash Algorithm e gera um valor de hash fixo de 160 bits, também conhecido como um resumo de mensagem, a partir de uma entrada de qualquer comprimento. O SHA1 foi projetado para garantir a integridade dos dados produzindo valores de hash exclusivos para diferentes entradas. Mesmo uma pequena alteração nos dados de entrada levará a um hash SHA1 completamente diferente.

Embora o SHA1 tenha sido originalmente projetado para aplicativos criptográficos seguros, suas vulnerabilidades a ataques de colisão levaram à adoção de algoritmos mais seguros, como o SHA-256. No entanto, o SHA1 continua útil em muitos aplicativos não relacionados à segurança devido à sua velocidade e simplicidade.

Usos comuns do hash SHA1

1. Integridade de dados

Um dos usos mais prevalentes do hash SHA1 é garantir a integridade dos dados. Quando você baixa um arquivo de uma fonte confiável, o editor pode fornecer um hash SHA1 junto com ele. Depois de baixar o arquivo, você pode usar um gerador de hash SHA1 para criar o hash do arquivo baixado e compará-lo ao hash fornecido. Se os hashes corresponderem, você pode confirmar que o arquivo não foi adulterado durante o processo de download.

2. Assinaturas digitais

O SHA1 é amplamente usado na geração de assinaturas digitais, que ajudam a garantir a autenticidade de documentos e comunicações seguras. Ao fazer o hash do documento com SHA1, um hash exclusivo é gerado, que é então criptografado com uma chave privada para criar a assinatura digital. Quando um destinatário recebe o documento, ele pode verificar a autenticidade descriptografando a assinatura e comparando o hash.

3. Sistemas de controle de versão

Em sistemas como o Git, o hash SHA1 é fundamental para rastrear alterações em arquivos. Cada commit no Git é identificado por um hash SHA1, que fornece uma referência exclusiva para aquela versão específica do arquivo ou projeto. Isso permite que os desenvolvedores gerenciem diferentes versões de forma eficiente e rastreiem alterações ao longo do tempo com um alto grau de precisão.

SHA1 em hash de senha

O SHA1 tem sido historicamente usado para hash de senha em bancos de dados. Quando uma senha é criada ou atualizada, a senha em texto simples é hash com o gerador de hash SHA1 e o hash é armazenado em vez da senha em si. Isso adiciona uma camada de segurança, pois o hash armazenado não pode ser facilmente revertido para revelar a senha original.

No entanto, devido a vulnerabilidades no SHA1 (como ataques de colisão, onde entradas diferentes podem produzir o mesmo hash), os protocolos de segurança modernos agora recomendam o uso de algoritmos mais seguros como SHA-256 ou bcrypt para hash de senha. Embora o SHA1 ainda esteja em uso para sistemas legados, métodos mais novos oferecem proteção significativamente melhor contra ataques.

Entendendo o Algoritmo SHA1

O algoritmo SHA1 é projetado para processar dados de entrada em blocos de 512 bits, preenchendo os dados conforme necessário e dividindo-os em blocos menores para processamento. O algoritmo então aplica uma série de operações bit a bit e adições modulares para transformar os dados de entrada em uma saída de 160 bits, que é o hash.

Essa transformação garante que o hash resultante seja exclusivo para os dados de entrada, e mesmo a menor alteração na entrada gerará um hash completamente diferente. Essa característica torna o SHA1 uma ferramenta confiável para garantir a integridade e a autenticidade dos dados em muitas aplicações.

Por que usar um gerador de hash SHA1?

Um gerador de hash SHA1 é uma ferramenta essencial para qualquer pessoa que trabalhe com verificação de arquivos, hash de senhas ou gerenciamento de assinaturas digitais. A acessibilidade online do nosso gerador o torna rápido e fácil de usar em qualquer dispositivo, sem necessidade de instalação. Quer você esteja verificando um arquivo baixado, criando assinaturas digitais seguras ou gerenciando um sistema de controle de versão, nosso gerador de hash SHA1 online fornece uma solução eficiente.

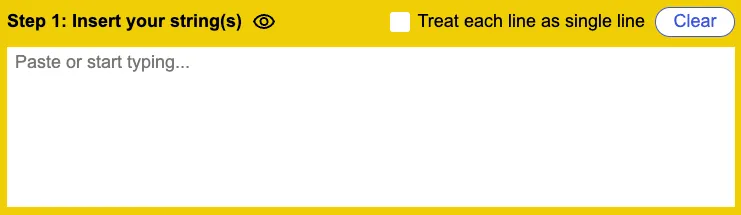

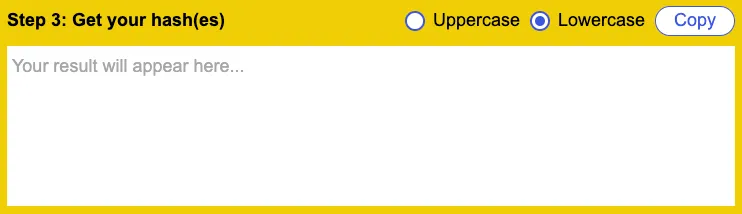

Como usar a ferramenta online do gerador de hash SHA1?

Usar nosso gerador de hash SHA1 é simples e eficiente. Veja como você pode criar um hash SHA1 online em apenas algumas etapas:

- Insira seus dados: Insira o texto ou os dados que deseja fazer o hash no campo de entrada.

- Gerar o hash: Clique no botão “Gerar”,

e o hash SHA1 da sua entrada aparecerá instantaneamente.

- Copie o hash: Use o hash gerado para verificação de arquivo, hash de senha ou o que seu projeto específico exigir.

![]()

Sem necessidade de instalação, você pode gerar hashes SHA1 seguros em qualquer lugar, de qualquer dispositivo habilitado para a web.

Considerações de segurança SHA1

Embora o SHA1 tenha servido como uma ferramenta criptográfica confiável por muitos anos, suas fraquezas criptográficas o tornaram menos adequado para aplicativos seguros hoje. Ataques de colisão, onde duas entradas diferentes podem produzir o mesmo hash, o tornaram vulnerável em aplicativos de alta segurança, como criptografia e armazenamento de senhas.

Devido a essas vulnerabilidades, muitas organizações mudaram para algoritmos mais fortes como SHA-256 e bcrypt para fins críticos de segurança. Para hashing ou criptografia de senha segura, algoritmos modernos fornecem melhor resistência a ataques e violações de dados.

Para informações mais detalhadas sobre algoritmos criptográficos modernos, você pode consultar este artigo sobre métodos de hashing seguros.

Conclusão

Nosso gerador de hash SHA1 online oferece uma maneira rápida e eficaz de gerar hashes SHA1 para vários aplicativos, desde verificação de arquivo até hashing de senha e assinaturas digitais. Embora o SHA1 tenha visto um declínio no uso para aplicativos de alta segurança devido às suas vulnerabilidades, ele continua sendo uma ferramenta importante para propósitos não relacionados à segurança.

Se você está procurando uma solução rápida e fácil de usar para criar hashes SHA1, experimente nosso gerador de hash SHA1 hoje mesmo e simplifique o fluxo de trabalho do seu projeto com recursos de hash seguros e eficientes.