Strong Password Checker: Zmierz siłę swojego hasła

Czy Twoje hasło jest wystarczająco silne, aby wytrzymać próby złamania? Sprawdź jego siłę za pomocą naszego narzędzia do testowania haseł i dowiedz się, jak tworzyć bezpieczne hasła, aby zachować ochronę online.

Jak utworzyć bezpieczne hasło

Konstruowanie naprawdę bezpiecznych haseł blokuje większość przestępców i hakerów. Podstawowe elementy ochrony haseł przypominającej fortecę obejmują złożoność, unikalność, długość i właściwe przechowywanie.

Złożone znaki

Wszystkie silne hasła wykorzystują długość, a także mieszankę różnych typów znaków — wielkich i małych liter, cyfr i symboli. Wprowadzenie różnorodności znaków wprowadza entropię hasła, która wykładniczo rozszerza możliwe kombinacje haseł, które przestępca musiałby przetestować.

Gdy kody zawierają tylko jeden typ znaków, taki jak wszystkie małe litery, hasło 7-znakowe daje 26^7 lub 8 031 810 176 możliwych kombinacji. Dodanie wielkich liter rozszerza kombinacje do 52^7, co daje 35 217 908 176. Dodanie cyfr 0-9 znacznie zwiększa liczbę potencjalnych znaków na slot lub 218 340 105 584 896 kombinacji! Wreszcie, dodanie symboli specjalnych pozwala na 94 możliwe znaki na pozycję i 5,7 undecylionów kombinacji.

Maksymalizacja różnorodności znaków bezpośrednio wzmacnia złożoność hasła. Symbole specjalne szczególnie frustrują próby siłowego łamania i ataki słownikowe, które oczekują haseł pobieranych wyłącznie z klawiatur alfabetycznych.

Hasła

Czytelne dla człowieka hasła zapewniają doskonałe bezpieczeństwo dzięki ekstremalnej długości, a nie złożoności. Pomyśl o krótkim, dziwacznym zdaniu, takim jak „BigM0uthBaSsSwim2Lake55”. Przy ponad 20 znakach długość tworzy wystarczającą entropię hasła, aby wytrzymać większość ataków, pomimo braku znaków specjalnych. Ta technika wspomaga zapamiętywanie bez poświęcania siły, ponieważ struktura zdania zapewnia wskazówkę.

Dla maksymalnego bezpieczeństwa połącz taktykę hasła i złożoności. Stwórz długie, łatwe do zapamiętania zdanie z dodanymi symbolami, liczbami i mieszanymi wielkościami liter, takimi jak „J@ck&J1llRanUpTh3H!ll32”. Przekroczenie 20 znaków obejmuje wszystkie podstawy.

Losowość

Naprawdę losowe generowanie haseł jest obecnie niemożliwe do osiągnięcia przez ludzi ręcznie. Nieuchronnie polegamy na wzorcach, frazach, nazwach, datach, wierszach klawiatury lub innych nielosowych wpływach.

Aby zagwarantować silne poświadczenia bez obciążenia pamięcią, użyj naszych narzędzi bezpiecznego generatora losowych haseł. Losowe menedżery haseł tworzą długie kody ze wszystkimi typami znaków wymieszanymi w nieprzewidywalny sposób. Całkowicie uniemożliwia to brutalne wymuszanie ze względu na całkowitą losowość.

Aby zmaksymalizować bezpieczeństwo, unikaj powszechnych słów, powtarzających się znaków (aaa), przyrostowych sekwencji (123), sąsiadujących klawiszy klawiatury (qwerty) i danych osobowych. Nadaj priorytet całkowicie losowym znakom w przypadku silnych haseł.

Dlaczego warto korzystać z narzędzia do sprawdzania siły hasła?

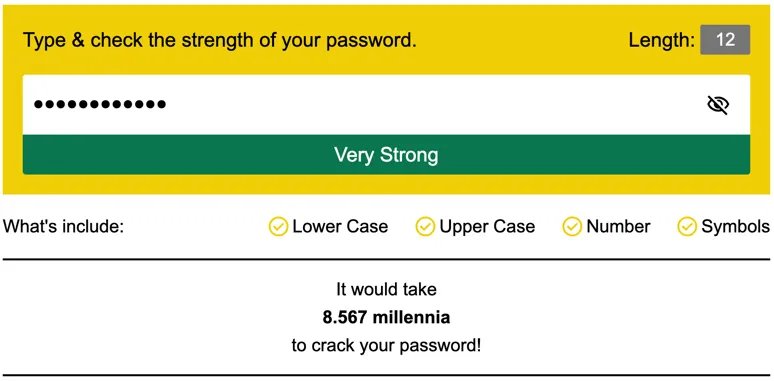

Nasze narzędzie do testowania siły hasła analizuje konstrukcję haseł, aby ocenić ich odporność na typowe ataki, takie jak siłowe.

Narzędzia do sprawdzania siły hasła oceniają takie metryki, jak:

- Długość — dłuższe jest silniejsze, ponieważ rozszerza możliwe kombinacje

- Używane typy znaków — większa losowość zwiększa siłę

- Różnorodność znaków w typach — używanie większej liczby potencjalnych liter, cyfr i symboli zwiększa liczbę kombinacji

- Wzory sekwencji — kolejne znaki lub powtarzające się ciągi osłabiają hasła, zwiększając szanse na odgadnięcie

Metoda analizy haseł oblicza wynik liczbowy dla ogólnej jakości hasła i generuje ocenę siły na podstawie wstępnie zdefiniowanych poziomów oceniania (bardzo słabe, słabe, dobre, silne i bardzo silne).

Jak dokładnie działają testery siły hasła? Sprawdzanie siły hasła wprowadza ciąg hasła do zestawów testowych zaprojektowanych wokół znanych zasad łamania haseł i analizy wzorców naruszeń danych.

Sprawdzanie przeprowadza takie kontrole, jak:

- Obliczanie całkowitej liczby wariantów hasła na podstawie długości i typów znaków

- Skanowanie w poszukiwaniu sekwencji, powtórzeń i innych łatwo odgadalnych wzorców

Te testy określają, jak szybko hasło ulegnie typowym atakom, obliczając liczbę zgadywań i czas potrzebny do losowego złamania maksymalnej liczby wariantów hasła. Więcej kombinacji i losowość równa się wyższej ocenie. Słabe, przewidywalne wzorce drastycznie zmniejszają liczbę kombinacji wariantów i uzyskują niższe wyniki.

Dlaczego silne hasła mają znaczenie

Hasła są kluczem do naszego cyfrowego życia — chronią dostęp do naszych najbardziej wrażliwych informacji i kont. Powierzamy ważne dane, takie jak zapisy finansowe, komunikację osobistą, zdjęcia i inne, różnym usługom online. Silne hasła działają jako pierwsza linia obrony, aby zapewnić, że tylko my możemy uzyskać dostęp do naszych prywatnych informacji.

Ponieważ naruszenia danych ujawniły ponad 37 miliardów rekordów tylko w 2021 roku, posiadanie bezpiecznych danych logowania jest kluczowe. Cyberprzestępcy wykorzystują zhakowane hasła w atakach siłowych, aby uzyskać dostęp do innych kont, ponieważ ludzie mają tendencję do ponownego używania haseł w wielu witrynach. Silne, unikalne hasła dla każdej usługi zapobiegają przestępcom przed wykorzystaniem tego niebezpiecznego ponownego użycia hasła.

Ucząc się najlepszych praktyk dotyczących haseł i testując ich siłę, proaktywnie zwiększamy nasze bezpieczeństwo cybernetyczne. Strategie tworzenia haseł, prawidłowe przechowywanie haseł i to, kiedy należy je zmieniać, pozwalają nam zablokować nasze zasoby cyfrowe. Stosowanie wytycznych dotyczących haseł pozwala nam maksymalizować bezpieczeństwo haseł i minimalizować podatności.

Ryzyko związane ze słabymi hasłami

Słabe hasła poważnie zagrażają naszej prywatności i bezpieczeństwu. Sprawiają, że stajemy się głównym celem ataków siłowych, które automatycznie odgadują dane uwierzytelniające przy użyciu typowych fraz i wzorców. Źle skonstruowane hasła są łatwo odkrywane podczas tych ataków lub nawet prostego zgadywania na podstawie szczegółów, takich jak imiona, daty urodzenia i słowa ze słownika.

Gdy hakerzy uzyskają dostęp do jednego konta chronionego słabym hasłem, dane takie jak nazwy użytkowników, pytania bezpieczeństwa i adresy e-mail odblokowują dostęp do większej liczby kont. Wykorzystując ponowne użycie haseł, hakerzy często wywołują efekt domina, w którym jedno naruszone hasło prowadzi do wielu naruszonych kont. Umożliwia to masową kradzież cyfrową, oszustwa finansowe i naruszenia osobiste. Możesz również sprawdzić, czy Twój adres e-mail został naruszony za pomocą naszego email hack checker.

Słabe hasła przyczyniają się również do szkodliwych naruszeń danych. Gdy pracodawcy, usługi online i producenci urządzeń nie wdrażają odpowiednich zasad dotyczących haseł i szyfrowania, dane klientów pozostają narażone. Słabe hasła tylko pogarszają ten problem i bezpośrednio pomagają hakerom w dostępie do poufnych systemów w celu kradzieży poufnych informacji.

Najlepsze praktyki dotyczące bezpieczeństwa haseł

Łączenie silnych, unikalnych haseł na kontach z bezpiecznym zarządzaniem hasłami zapewnia solidną ochronę naszego cyfrowego życia.

Spraw, aby hasła były unikalne i nieprzewidywalne

Unikalność hasła zapobiega reakcjom łańcuchowym, jeśli jedno konto padnie ofiarą naruszenia. Cyberprzestępcy wykorzystują ponowne używanie haseł na różnych kontach, więc różne hasła dla każdej usługi blokują tę taktykę.

Nieprzewidywalne hasła zapobiegają również wyciekom danych, inżynierii społecznej i atakom siłowym. Informacje takie jak imiona, daty, imiona zwierząt domowych, adresy, numery telefonów, wzory klawiatury i słowa ze słownika wydają się wygodnymi wyborami haseł, ale nie zapewniają żadnej ochrony. Nadaj priorytet całkowicie losowym ciągom.

Optymalizuj długość hasła pod kątem bezpieczeństwa

Długość bezpośrednio wpływa na siłę hasła. Przy 10-12 losowo generowanych znakach siłowe wpisywanie staje się żmudne. Powyższe 16 znaków oferuje doskonałą ochronę, która przewyższa 128-bitowe szyfrowanie. Najdłuższe losowo generowane hasło, jakie Twoja pamięć może wygodnie zapamiętać, stanowi najlepszy wybór — ponad 20 znaków jako hasło lub hasło zarządzane zapewnia idealną obronę.

Użyj bezpiecznego menedżera haseł

Menedżery haseł pozwalają użytkownikom mieć różne, złożone, długie hasła dla każdego konta, podczas gdy muszą pamiętać tylko jedno główne poświadczenie. Te aplikacje do przechowywania haseł oferują:

- Bezpieczne szyfrowane przechowywanie danych logowania w trybie offline

- Generowanie haseł z pełnymi opcjami dostosowywania

- Wieloskładnikowe uwierzytelnianie w celu uzyskania dostępu do sejfu

- Automatyczne wypełnianie haseł w celu ułatwienia zapamiętywania

- Bezpieczne udostępnianie haseł między zatwierdzonymi użytkownikami

- Dostępność międzyplatformowa

Wiodące menedżery haseł, takie jak Dashlane, LastPass i 1Password, pomagają konsumentom wdrażać solidne zasady dotyczące haseł przy znacznie mniejszym wysiłku.

Delegując przechowywanie danych uwierzytelniających do szyfrowanych menedżerów, zyskujemy prostotę bez poświęcania bezpieczeństwa. Połączenie złożonych, unikalnych haseł i menedżerów haseł stanowi przykład dogłębnej obrony w zakresie zarządzania dostępem użytkowników.

Często zadawane pytania

Czy korzystanie z narzędzia do sprawdzania siły hasła jest bezpieczne?

Renomowane internetowe narzędzia do sprawdzania haseł od wiodących narzędzi do cyberbezpieczeństwa wykorzystują najlepsze praktyki do analizowania, a nie przechowywania lub zbierania haseł. Przetwarzają dane dotyczące haseł algorytmicznie na Twoim urządzeniu, a następnie je odrzucają, zamiast przesyłać lub zapisywać hasła zewnętrznie. Umożliwia to bezpieczne sprawdzanie w celu wzmocnienia danych uwierzytelniających. Jednak unikaj wpisywania haseł na nieznanych lub wątpliwych stronach.

Ile czasu zajęłoby komputerowi złamanie mojego hasła?

Czas zależy przede wszystkim od długości i złożoności hasła. Złamanie 8-znakowego hasła zawierającego tylko małe litery zajmuje około 2 godzin metodą siłową, podczas gdy złamanie 10-znakowego hasła zawierającego duże i małe litery oraz cyfry może zająć do 9 lat! Prawidłowe użycie wszystkich typów znaków i zwiększenie długości do ponad 14 znaków wydłuża szacunki do bilionów stuleci.