SHA1 Hash Generator: maak binnen enkele seconden online veilige SHA-1 Hashes

Onze SHA1 hash generator biedt een snelle en betrouwbare manier om online SHA1 hashes te genereren. Of u nu een ontwikkelaar, IT-professional bent of aan een persoonlijk project werkt, deze tool helpt u direct veilige hashes te maken van alle invoergegevens. SHA1 is een hoeksteen in cryptografische hashfuncties en wordt veel gebruikt bij bestandsintegriteitsverificatie, wachtwoordhashing en digitale handtekeningen.

Wat is SHA1?

SHA1, of Secure Hash Algorithm 1, is een cryptografische hashfunctie die in 1993 is ontwikkeld door de National Security Agency (NSA). Het maakt deel uit van de Secure Hash Algorithm-familie en genereert een vaste 160-bits hashwaarde, ook bekend als een berichtdigest, van een invoer van elke lengte. SHA1 is ontworpen om de gegevensintegriteit te garanderen door unieke hashwaarden te produceren voor verschillende invoer. Zelfs een kleine wijziging in de invoergegevens leidt tot een compleet andere SHA1-hash.

Hoewel SHA1 oorspronkelijk is ontworpen voor veilige cryptografische toepassingen, hebben de kwetsbaarheden voor botsingsaanvallen geleid tot de adoptie van veiligere algoritmen zoals SHA-256. SHA1 blijft echter bruikbaar in veel niet-beveiligingstoepassingen vanwege de snelheid en eenvoud.

Veelvoorkomende toepassingen van SHA1-hashing

1. Gegevensintegriteit

Een van de meest voorkomende toepassingen van SHA1-hashing is het garanderen van gegevensintegriteit. Wanneer u een bestand downloadt van een vertrouwde bron, kan de uitgever er een SHA1-hash bij verstrekken. Nadat u het bestand hebt gedownload, kunt u een SHA1-hashgenerator gebruiken om de hash van het gedownloade bestand te maken en deze te vergelijken met de verstrekte hash. Als de hashes overeenkomen, kunt u bevestigen dat er tijdens het downloadproces niet met het bestand is geknoeid.

2. Digitale handtekeningen

SHA1 wordt veel gebruikt bij het genereren van digitale handtekeningen, die helpen de authenticiteit van documenten en veilige communicatie te waarborgen. Door het document te hashen met SHA1, wordt een unieke hash gegenereerd, die vervolgens wordt gecodeerd met een privésleutel om de digitale handtekening te maken. Wanneer een ontvanger het document ontvangt, kan hij of zij de authenticiteit verifiëren door de handtekening te decoderen en de hash te vergelijken.

3. Versiebeheersystemen

In systemen zoals Git is het hashen van SHA1 fundamenteel voor het bijhouden van wijzigingen in bestanden. Elke commit in Git wordt geïdentificeerd door een SHA1-hash, die een unieke referentie biedt voor die specifieke versie van het bestand of project. Dit stelt ontwikkelaars in staat om verschillende versies efficiënt te beheren en wijzigingen in de loop van de tijd met een hoge mate van nauwkeurigheid bij te houden.

SHA1 bij wachtwoordhashing

SHA1 is historisch gezien gebruikt voor wachtwoordhashing in databases. Wanneer een wachtwoord wordt aangemaakt of bijgewerkt, wordt het platte tekstwachtwoord gehasht met de SHA1-hashgenerator en wordt de hash opgeslagen in plaats van het wachtwoord zelf. Dit voegt een beveiligingslaag toe, omdat de opgeslagen hash niet eenvoudig kan worden teruggedraaid om het oorspronkelijke wachtwoord te onthullen.

Vanwege kwetsbaarheden in SHA1 (zoals collision attacks, waarbij verschillende invoer dezelfde hash kan produceren), raden moderne beveiligingsprotocollen nu echter aan om veiligere algoritmen te gebruiken, zoals SHA-256 of bcrypt voor wachtwoordhashing. Hoewel SHA1 nog steeds wordt gebruikt voor oudere systemen, bieden nieuwere methoden aanzienlijk betere bescherming tegen aanvallen.

Het SHA1-algoritme begrijpen

Het SHA1-algoritme is ontworpen om invoergegevens te verwerken in 512-bits blokken, de gegevens indien nodig op te vullen en ze op te splitsen in kleinere blokken voor verwerking. Het algoritme past vervolgens een reeks bitgewijze bewerkingen en modulaire toevoegingen toe om de invoergegevens om te zetten in een 160-bits uitvoer, wat de hash is.

Deze transformatie zorgt ervoor dat de resulterende hash uniek is voor de invoergegevens en zelfs de kleinste wijziging in de invoer genereert een compleet andere hash. Deze eigenschap maakt SHA1 een betrouwbare tool om de integriteit en authenticiteit van gegevens in veel toepassingen te garanderen.

Waarom een SHA1-hashgenerator gebruiken?

Een SHA1-hashgenerator is een essentiële tool voor iedereen die werkt aan bestandsverificatie, wachtwoordhashing of het beheren van digitale handtekeningen. De online toegankelijkheid van onze generator maakt het snel en eenvoudig te gebruiken vanaf elk apparaat, zonder dat er installatie nodig is. Of u nu een gedownload bestand verifieert, veilige digitale handtekeningen maakt of een versiebeheersysteem beheert, onze SHA1-hashgenerator online biedt een efficiënte oplossing.

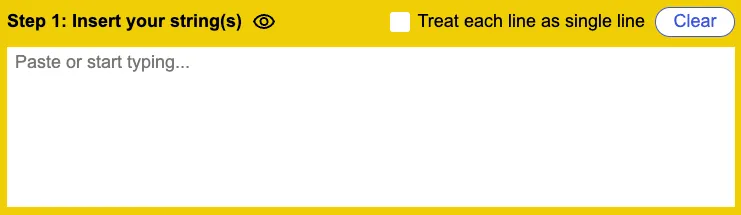

Hoe gebruikt u de SHA1-hashgenerator online tool?

Het gebruik van onze SHA1-hashgenerator is eenvoudig en efficiënt. Hier leest u hoe u in slechts een paar stappen online een SHA1-hash kunt maken:

- Voer uw gegevens in: Voer de tekst of gegevens die u wilt hashen in het invoerveld in.

- Genereer de hash: Klik op de knop “Generate”,

en de SHA1-hash van uw invoer verschijnt direct.

- Kopieer de hash: Gebruik de gegenereerde hash voor bestandsverificatie, wachtwoordhashing of wat uw specifieke project ook vereist.

![]()

Zonder installatie vereist, kunt u onderweg veilige SHA1-hashes genereren, vanaf elk apparaat met internettoegang.

SHA1-beveiligingsoverwegingen

Hoewel SHA1 al jarenlang een betrouwbare cryptografische tool is, hebben de cryptografische zwakheden het minder geschikt gemaakt voor veilige toepassingen van vandaag. Collision-aanvallen, waarbij twee verschillende invoeren dezelfde hash kunnen produceren, hebben het kwetsbaar gemaakt in toepassingen met een hoge beveiliging, zoals encryptie en wachtwoordopslag.

Vanwege deze kwetsbaarheden zijn veel organisaties overgestapt op sterkere algoritmen zoals SHA-256 en bcrypt voor beveiligingskritische doeleinden. Voor veilige wachtwoordhashing of encryptie bieden moderne algoritmen een betere weerstand tegen aanvallen en datalekken.

Voor meer gedetailleerde informatie over moderne cryptografische algoritmen kunt u dit artikel over veilige hashingmethoden raadplegen.

Conclusie

Onze SHA1-hashgenerator online biedt een snelle en effectieve manier om SHA1-hashes te genereren voor verschillende toepassingen, van bestandsverificatie tot wachtwoordhashing en digitale handtekeningen. Hoewel SHA1 minder wordt gebruikt voor toepassingen met een hoge beveiliging vanwege de kwetsbaarheden, blijft het een belangrijk hulpmiddel voor doeleinden die niet met beveiliging te maken hebben.

Als u op zoek bent naar een snelle, gebruiksvriendelijke oplossing voor het maken van SHA1-hashes, probeer dan vandaag nog onze SHA1-hashgenerator en stroomlijn uw projectworkflow met veilige en efficiënte hashingmogelijkheden.