SHA512 ハッシュ ジェネレーター: 安全な SHA-512 ハッシュをオンラインで暗号化および生成

当社の SHA512 ハッシュ ジェネレーター は、SHA512 ハッシュをオンラインですばやく効率的に作成する方法を提供し、データ暗号化のニーズに対するセキュリティを強化します。SHA512 は、機密情報の保護における強度と信頼性で知られる SHA-2 ファミリーの一部です。パスワードをハッシュする場合でも、ファイルの整合性を検証する場合でも、SHA512 はデータを高いレベルのセキュリティで保護します。

SHA512 とは

SHA512 (Secure Hash Algorithm 512-bit) は、任意の長さの入力データから固定の 512 ビット出力を生成する暗号化ハッシュ関数です。国家安全保障局 (NSA) によって開発された SHA512 は、SHA256 や SHA384 などの他のアルゴリズムを含む SHA-2 ファミリーの一部です。これは、MD5 や SHA1 などの古いアルゴリズムよりも高いレベルのセキュリティを提供するように設計されています。

SHA512 ハッシュ は一方向関数であるため、ハッシュを逆順にして元の入力を見つけることは計算上不可能です。このため、SHA512 はパスワード ハッシュ、データ暗号化、ファイルと通信の整合性の確保などのタスクに最適です。

SHA512 ハッシュの一般的な用途

1. パスワード ハッシュ

SHA512 は、最新のシステムでパスワード ハッシュに広く使用されています。ユーザーがパスワードを作成すると、システムはプレーン テキストのパスワードを保存する代わりに、パスワードの SHA512 ハッシュ を生成し、そのハッシュを保存します。このプロセスにより、パスワード データベースが侵害された場合でも、攻撃者がハッシュを簡単にリバース エンジニアリングして元のパスワードを取得することはできません。

セキュリティを重視するシステムの多くは、SHA512 暗号化 とソルト (入力に追加されるランダム データ) を組み合わせて、パスワードのセキュリティをさらに強化し、ブルート フォース攻撃や辞書攻撃から保護します。

2. データの整合性と暗号化

SHA512 ハッシュ の主な機能の 1 つは、データの整合性を検証することです。ファイルまたはデータに一意のハッシュを生成することで、SHA512 はデータが変更されていないことを保証します。ファイル内の 1 文字でも変更されると、ハッシュ値が完全に異なるため、変更があったことが通知されます。

この機能により、SHA512 は、特に機密情報を送信したり、インターネットからファイルをダウンロードしたりするときに、ファイル検証とデータ整合性チェックに不可欠なツールになります。

3. 安全な暗号化

暗号化の世界では、SHA512 は通信とデータを保護できるという点で信頼されています。SSL/TLS (インターネット トラフィックを保護する)、デジタル署名、暗号化された電子メールなど、さまざまな暗号化プロトコルで使用されています。ハッシュ長が 512 ビットと長いため、衝突攻撃に対する耐性が高く、非常に安全なアプリケーションに適しています。

さらに、SHA512 暗号化 はブロックチェーン技術において重要な役割を果たし、トランザクションを保護し、ブロックチェーン データの不変性を確保します。

SHA512 アルゴリズムの説明

SHA512 アルゴリズム は、入力データを 1024 ビットのブロックに分割して処理します。各ブロックは、シフトや論理演算などの一連のビット単位の演算によって処理され、入力データを 512 ビットのハッシュに変換します。このプロセスは Merkle–Damgård 構造と呼ばれ、入力データにパディングを追加して、必要なブロック サイズに収まるようにします。

その結果、元の入力を明らかにするために逆順にしたり復号化したりできない、一意の固定長ハッシュが生成されます。この特性により、SHA512 は現在利用可能な最も安全なハッシュ関数の 1 つとなり、MD5 や SHA1 などの古いアルゴリズムに比べて優れた保護を提供します。

SHA512 ハッシュ ジェネレーターを使用する理由

当社の SHA512 ハッシュ ジェネレーター は、開発者、IT プロフェッショナル、および安全なハッシュを作成する必要があるすべての人にとって貴重なツールです。セキュリティとデータの整合性が最も重要であるアプリケーションで特に役立ちます。SHA512 を使用すると、次の用途に最適な強力で不可逆なハッシュを作成できます。

パスワード ハッシュ: ユーザー パスワードを安全に保存し、不正アクセスから保護します。

ファイル検証: SHA512 ハッシュ値を比較してファイルの整合性を確保します。

暗号化と暗号: プロジェクトに安全なデータ暗号化を実装します。

Web セキュリティ、暗号化プロトコル、ブロックチェーン アプリケーションのいずれに取り組んでいる場合でも、当社の SHA512 ジェネレーター を使用すると、安全なハッシュを迅速かつ効率的に作成できます。

SHA512 ハッシュ ジェネレーター オンライン ツールの使用方法

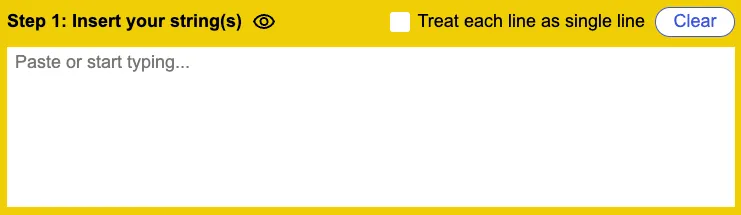

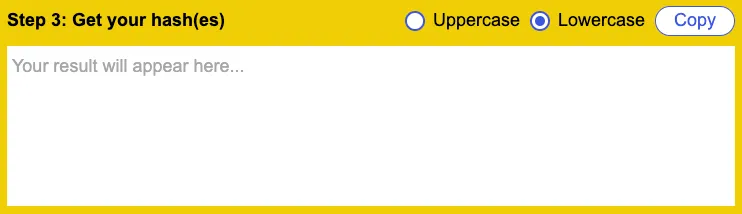

当社の SHA512 ハッシュ ジェネレーター オンライン の使用はシンプルで効率的です。 SHA512 ハッシュを生成するには、次の簡単な手順に従ってください:

- データを入力する: ハッシュするテキストまたはデータを入力フィールドに入力します。

- ハッシュを生成する: [生成] ボタンをクリックすると、

ツールによって入力の SHA512 ハッシュが即座に作成されます。

- ハッシュをコピーする: 生成されたハッシュは、パスワードの保存、ファイルの検証、または暗号化の目的で使用します。

![]()

このツールはどのデバイスからでもオンラインでアクセス可能なため、ソフトウェアをダウンロードしたり複雑なインストールを行ったりすることなく、SHA512 ハッシュを作成できます。

SHA512 のセキュリティに関する考慮事項

SHA512 は、現在利用できるハッシュ アルゴリズムの中で最も安全なものの 1 つと考えられています。ハッシュ長が 512 ビットであるため、高いレベルのセキュリティが提供され、2 つの異なる入力が同じハッシュを生成する衝突攻撃に対する耐性があります。この堅牢性により、SHA512 はパスワード ハッシュ、デジタル署名、通信のセキュリティ保護などの機密性の高いアプリケーションで信頼されています。

ただし、SHA512 は非常に安全ですが、他のセキュリティのベスト プラクティスと組み合わせることが常に重要です。たとえば、パスワードを保存するときにソルト ハッシュを使用すると、保護の層がさらに追加されます。さらに、暗号化の場合、SHA512 を AES (Advanced Encryption Standard) などの他の暗号化手法と組み合わせると、データ セキュリティをさらに強化できます。

暗号化のベスト プラクティスの詳細については、安全なハッシュ化方法に関するこの記事 をご覧ください。

結論

当社の SHA512 ハッシュ ジェネレーター オンライン は、安全なハッシュを迅速かつ効率的に生成するのに最適なツールです。パスワード保護、ファイル検証、機密通信の保護など、どのような作業であっても、SHA512 はデータを安全に保つために必要な強度と信頼性を提供します。堅牢なアルゴリズムと幅広いアプリケーションを備えた SHA512 は、暗号化の世界で信頼される標準であり続けています。

当社の SHA512 ハッシュ ジェネレーター を今すぐ試して、強力で安全な暗号化のメリットをプロジェクトで体験してください。