Generatore di hash SHA512: crittografa e genera hash SHA-512 sicuri online

Il nostro generatore di hash SHA512 offre un modo rapido ed efficiente per creare hash SHA512 online, offrendo una maggiore sicurezza per le tue esigenze di crittografia dei dati. SHA512 fa parte della famiglia SHA-2, nota per la sua forza e affidabilità nella protezione delle informazioni sensibili. Che tu stia eseguendo l’hashing delle password o verificando l’integrità dei file, SHA512 garantisce che i tuoi dati siano protetti con un elevato livello di sicurezza.

Cos’è SHA512?

SHA512, o Secure Hash Algorithm 512-bit, è una funzione hash crittografica che produce un output fisso a 512 bit da dati di input di qualsiasi lunghezza. Sviluppato dalla National Security Agency (NSA), SHA512 fa parte della famiglia SHA-2, che include altri algoritmi come SHA256 e SHA384. È progettato per fornire un livello di sicurezza più elevato rispetto ad algoritmi più vecchi come MD5 e SHA1.

L’hash SHA512 è una funzione unidirezionale, il che significa che è computazionalmente impossibile invertire l’hash per trovare l’input originale. Ciò rende SHA512 ideale per attività come l’hashing delle password, la crittografia dei dati e la garanzia dell’integrità di file e comunicazioni.

Utilizzi comuni dell’hashing SHA512

1. Hashing delle password

SHA512 è ampiamente utilizzato per l’hashing delle password nei sistemi moderni. Quando un utente crea una password, invece di memorizzare la password in testo normale, il sistema genera un hash SHA512 della password e memorizza tale hash. Questo processo garantisce che anche se il database delle password viene compromesso, gli aggressori non possono facilmente effettuare il reverse engineering dell’hash per recuperare la password originale.

Molti sistemi attenti alla sicurezza combinano anche la crittografia SHA512 con i salt (dati casuali aggiunti all’input) per migliorare ulteriormente la sicurezza delle password e proteggere dagli attacchi brute-force o dictionary.

2. Integrità dei dati e crittografia

Una delle funzioni principali dell’hashing SHA512 è quella di verificare l’integrità dei dati. Generando un hash univoco per un file o un pezzo di dati, SHA512 aiuta a garantire che i dati non siano stati alterati. Se anche un singolo carattere nel file viene modificato, il valore hash sarà completamente diverso, avvisandoti della modifica.

Questa funzionalità rende SHA512 uno strumento essenziale nella verifica dei file e nei controlli di integrità dei dati, soprattutto quando si trasmettono informazioni sensibili o si scaricano file da Internet.

3. Crittografia sicura

Nel mondo della crittografia, SHA512 è considerato affidabile per la sua capacità di proteggere comunicazioni e dati. È utilizzato in vari protocolli crittografici, tra cui SSL/TLS (che protegge il traffico Internet), firme digitali ed e-mail crittografate. La lunghezza hash maggiore di 512 bit fornisce un elevato livello di resistenza agli attacchi di collisione, rendendolo adatto per applicazioni altamente sicure.

Inoltre, la crittografia SHA512 svolge un ruolo cruciale nella tecnologia blockchain, proteggendo le transazioni e assicurando l’immutabilità dei dati blockchain.

L’algoritmo SHA512 spiegato

L’algoritmo SHA512 elabora i dati di input dividendoli in blocchi da 1024 bit. Ogni blocco viene elaborato tramite una serie di operazioni bit a bit, inclusi spostamenti e operazioni logiche, per trasformare i dati di input in un hash da 512 bit. Questo processo è noto come costruzione Merkle-Damgård, che aggiunge un padding ai dati di input per garantire che si adattino alla dimensione del blocco richiesta.

Il risultato è un hash univoco di lunghezza fissa che non può essere invertito o decrittografato per rivelare l’input originale. Questa caratteristica rende SHA512 una delle funzioni hash più sicure disponibili oggi, offrendo una protezione superiore rispetto ad algoritmi più vecchi come MD5 o SHA1.

Perché usare un generatore di hash SHA512?

Il nostro generatore di hash SHA512 è uno strumento prezioso per sviluppatori, professionisti IT e chiunque abbia bisogno di creare hash sicuri. È particolarmente utile nelle applicazioni in cui la sicurezza e l’integrità dei dati sono fondamentali. Utilizzando SHA512, puoi creare hash forti e irreversibili che sono ideali per:

- Hashing delle password: archivia in modo sicuro le password degli utenti e proteggile da accessi non autorizzati.

- Verifica dei file: assicura l’integrità dei file confrontando i loro valori hash SHA512.

- Crittografia e crittografia: implementa la crittografia sicura dei dati nei tuoi progetti.

Che tu stia lavorando sulla sicurezza web, sui protocolli crittografici o sulle applicazioni blockchain, il nostro generatore SHA512 offre un modo rapido ed efficiente per creare hash sicuri.

Come utilizzare lo strumento online generatore di hash SHA512?

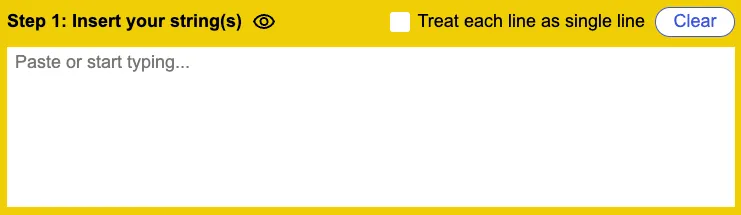

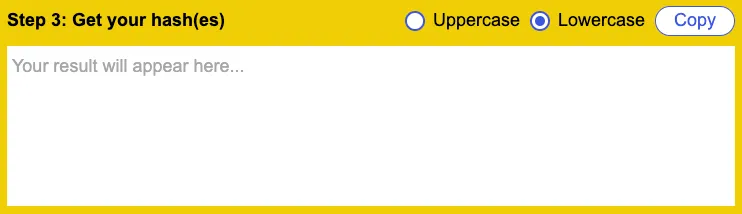

Utilizzare il nostro generatore di hash SHA512 online è semplice ed efficiente. Segui questi semplici passaggi per generare il tuo hash SHA512:

- Inserisci i tuoi dati: Inserisci il testo o i dati che vuoi sottoporre a hash nel campo di input.

- Genera l’hash: Fai clic sul pulsante “Genera”,

e lo strumento creerà immediatamente un hash SHA512 del tuo input.

- Copia l’hash: Utilizza l’hash generato per l’archiviazione della password, la verifica dei file o per scopi crittografici.

![]()

Lo strumento è accessibile online da qualsiasi dispositivo, il che significa che puoi creare hash SHA512 senza dover scaricare alcun software o eseguire installazioni complesse.

Considerazioni sulla sicurezza SHA512

SHA512 è considerato uno degli algoritmi di hashing più sicuri disponibili oggi. La sua lunghezza hash di 512 bit fornisce un elevato livello di sicurezza, rendendolo resistente agli attacchi di collisione, in cui due input diversi potrebbero generare lo stesso hash. Questa robustezza è il motivo per cui SHA512 è affidabile per applicazioni sensibili come l’hashing delle password, le firme digitali e la protezione delle comunicazioni.

Tuttavia, sebbene SHA512 sia altamente sicuro, è sempre importante combinarlo con altre best practice di sicurezza. Ad esempio, quando si archiviano le password, l’utilizzo di hash salati aggiunge un ulteriore livello di protezione. Inoltre, per la crittografia, la combinazione di SHA512 con altre tecniche crittografiche come AES (Advanced Encryption Standard) può migliorare ulteriormente la sicurezza dei dati.

Per maggiori informazioni sulle best practice crittografiche, puoi consultare questo articolo sui metodi di hashing sicuri.

Conclusione

Il nostro generatore di hash SHA512 online è lo strumento perfetto per generare hash sicuri in modo rapido ed efficiente. Che tu stia lavorando sulla protezione delle password, sulla verifica dei file o sulla protezione delle comunicazioni sensibili, SHA512 offre la forza e l’affidabilità necessarie per proteggere i tuoi dati. Con il suo algoritmo robusto e l’ampia gamma di applicazioni, SHA512 rimane uno standard affidabile nel mondo della crittografia.

Prova oggi stesso il nostro generatore di hash SHA512 per sperimentare i vantaggi di una crittografia forte e sicura per i tuoi progetti.