SHA256 Hash Generator: Luo suojattuja SHA-256 tiivisteitä verkossa välittömästi

SHA256-tiivistegeneraattorimme tarjoaa nopean ja tehokkaan tavan luoda SHA256-tiivisteitä verkossa ja tarjoaa tehokkaan ratkaisun tietojesi salaamiseen ja suojaamiseen. SHA256 on luotettava ja laajalti käytetty algoritmi, olitpa kehittäjä, joka työskentelee salasanojen hajautustyössä tai kryptovaluuttojen harrastaja, joka on mukana lohkoketjuteknologiassa. Lue lisää siitä, mitä SHA256 on ja miksi se on välttämätöntä turvalliselle salaukselle.

Mikä on SHA256?

SHA256 eli Secure Hash Algorithm 256-bittinen on osa National Security Agencyn (NSA) kehittämää SHA-2-salauksen hajautustoimintojen perhettä. Se on yksisuuntainen hajautustoiminto, joka muuntaa minkä tahansa syötetyn tiedon kiinteäpituiseksi, 256-bittiseksi hajautusarvoksi syötteen koosta riippumatta. SHA256-algoritmia käytetään laajalti, koska se tarjoaa korkeamman suojaustason verrattuna vanhoihin hash-algoritmeihin, kuten MD5 ja SHA1.

SHA256 on kriittinen komponentti monissa sovelluksissa, mukaan lukien salasanan hajautus, tiedostojen vahvistus ja lohkoketjuteknologia. Sen vahvuus on sen kestävyys törmäyshyökkäyksiä vastaan, joten se on suosittu valinta nykyaikaisiin salaustarpeisiin.

SHA256-tiivistyksen yleiset käyttötavat

1. Salasanan hajautus

SHA256:ta käytetään yleisesti salasanojen hajauttamisessa käyttäjien tunnistetietojen turvalliseen tallentamiseen. Selkotekstisalasanojen tallentamisen sijaan järjestelmät muuntavat ne SHA256-hajautusarvoiksi, jotka sitten tallennetaan tietokantoihin. Tämä varmistaa, että vaikka tietokanta vaarantuisi, hyökkääjät eivät voi helposti muuttaa tiivistettä takaisin alkuperäiseen salasanaan.

Monet järjestelmät käyttävät myös suoloja yhdessä SHA256:n kanssa suojatakseen edelleen salasanoja raakoja hyökkäyksiä ja sateenkaaripöytähyökkäyksiä vastaan. Salauksen vahvuuden vuoksi SHA256 on parempi kuin heikommat algoritmit, kuten MD5 ja SHA1, salasanasuojauksessa.

2. Tietojen eheys ja todentaminen

Yksi SHA256:n pääsovelluksista on tiedostojen ja tietojen eheyden tarkistaminen. Ladattaessa ohjelmistoja tai siirrettäessä arkaluonteisia tiedostoja kehittäjät lisäävät usein SHA256-hajautusmerkin tiedoston viereen. Tiedoston lataamisen jälkeen käyttäjät voivat käyttää SHA256-hajautusgeneraattoria luodakseen tiedoston tiivisteen ja vertaillakseen sitä mukana toimitettuun tiivisteeseen. Jos tiivisteet täsmäävät, tiedosto vahvistetaan muuttumattomaksi.

Tämä hajautus SHA256 on erittäin tärkeä sen varmistamiseksi, että tietoja ei ole peukaloitu siirron tai latauksen aikana, mikä on erityisen tärkeää ohjelmistojen jakelussa ja turvallisessa tietojenkäsittelyssä.

3. Lohkoketju ja kryptografia

SHA256 on lohkoketjuteknologian selkäranka, mukaan lukien sen tunnetuin sovellus Bitcoinissa ja muissa kryptovaluutoissa. Lohkoketjujärjestelmissä SHA256-salausta käytetään tapahtumatietojen turvaamiseen ja koko lohkoketjukirjanpidon eheyden varmistamiseen. Jokainen lohkoketjun lohko on linkitetty SHA256-tiivisteellä, joka takaa, että tietoja ei voida muuttaa katkaisematta ketjua.

Luomalla ainutlaatuisen, peruuttamattoman hashin jokaiselle lohkolle SHA256 auttaa ylläpitämään lohkoketjujärjestelmien luottamusta ja turvallisuutta ja ehkäisemään petoksia ja peukalointia. Tämä tekee siitä välttämättömän hajautetun kirjanpidon ja kryptovaluuttatransaktioiden maailmassa.

SHA256-algoritmi selitetty

SHA256-algoritmi käsittelee syötetiedot jakamalla ne 512-bittisiksi paloiksi. Jokainen pala käsitellään sarjalla bittikohtaisia operaatioita, mukaan lukien siirto, pyöritys ja bittisekoitus, jotta saadaan aikaan lopullinen 256-bittinen hash. Tuloksena on ainutlaatuinen, kiinteän pituinen hash-arvo, jota ei voi peruuttaa tai purkaa alkuperäisen tiedon paljastamiseksi.

SHA256 on yksisuuntainen hajautustoiminto, mikä tarkoittaa, että kun tiedot on tiivistetty, on käytännössä mahdotonta noutaa alkuperäistä syötettä hajautusarvosta. Tämä tekee siitä erittäin tehokkaan sellaisissa tehtävissä, kuten salasanan hajautus ja tietojen eheystarkistukset, joissa turvallisuus on etusijalla. Algoritmin monimutkaisuus ja törmäyshyökkäysten kestävyys ovat tehneet siitä luotettavan standardin nykyaikaisessa salauksessa.

Miksi käyttää SHA256-tiivistegeneraattoria?

SHA256-tiivistegeneraattorimme on monipuolinen työkalu kaikille, jotka tarvitsevat SHA256-tiivistettä. Se on erityisen arvokasta kehittäjille, IT-ammattilaisille ja salauksen harrastajille, jotka työskentelevät suojattujen sovellusten parissa. SHA256-verkkogeneraattorimme tarjoaa nopean ja helpon ratkaisun riippumatta siitä, tiivistätkö salasanoja, vahvistatko tiedostoja tai suojaatko lohkoketjutapahtumia.

Tärkeimmät ominaisuudet:

- Nopea ja helppokäyttöinen: Ei vaadi asennusta; syötä vain tietosi ja saat tiivistesi välittömästi.

- Turvallinen ja luotettava: SHA256 on edelleen yksi turvallisimmista saatavilla olevista hash-toiminnoista, jota käytetään laajalti salauksessa ja tietoturvassa.

- Käytettävyys verkossa: Luo SHA256-tiivisteitä miltä tahansa verkkoa tukevalta laitteelta ilman erikoisohjelmistoja.

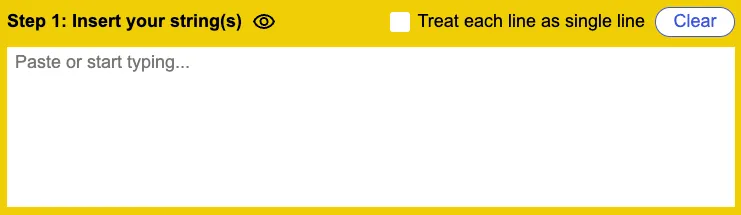

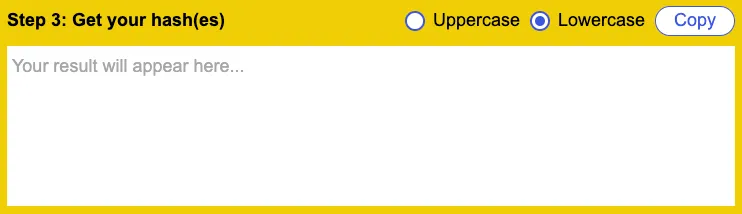

Kuinka käyttää SHA256 Hash Generator Online -työkalua?

SHA256-hajautusarvon luominen online-SHA256-työkalullamme on helppoa ja kätevää. Näin se toimii:

Syötä tietosi: Syötä teksti, tiedosto tai tiedot, jotka haluat tiivistää työkalun syöttökenttään.

Napsauta Luo: Paina Luo-painiketta,

ja työkalu tuottaa ainutlaatuisen SHA256-tiivisteen tiedoistasi.

Kopioi tiiviste: Käytä luotua tiivistettä projektissasi, salasanan tallentamisessa tai tietojen vahvistusprosessissa.

Työkalun yksinkertaisuus tekee siitä kaikkien tasojen käyttäjien käytettävissä, ja koska se on verkkopohjainen, voit luoda SHA256-tiivisteitä miltä tahansa laitteelta ilman lisäohjelmistoja.

SHA256-tietoturvanäkökohdat

SHA256:ta pidetään yleisesti yhtenä turvallisimmista saatavilla olevista hajautustoiminnoista. Sen 256-bittinen hash-koko ja törmäyshyökkäyksien kestävyys tekevät siitä sopivan salaukseen, salasanan tallentamiseen ja kryptografiaan. Toisin kuin vanhemmat algoritmit, kuten MD5 ja SHA1, jotka ovat alttiina hyökkäyksille, SHA256 tarjoaa vahvan suojauksen ja on edelleen luotettava monilla toimialoilla.

Kuten kaikissa tietoturvakäytännöissä, on kuitenkin tärkeää pysyä ajan tasalla salauksen edistymisestä. Vaikka SHA256 on kestävä, vahvempia algoritmeja, kuten SHA3, tai uusia salausmenetelmiä saattaa ilmetä tulevaisuudessa. Toistaiseksi SHA256 on edelleen paras valinta turvalliseen tiivistykseen ja salaukseen.

Tarkempia tietoja nykyaikaisista salausalgoritmeista ja suojatuista käytännöistä saat tästä kryptografisia standardeja käsittelevästä artikkelista .

Johtopäätös

SHA256-hajautusgeneraattorimme verkossa on tehokas työkalu kaikille, jotka haluavat luoda suojattuja tiivisteitä salasanojen tallennusta, tiedostojen vahvistusta tai lohkoketjuprojekteja varten. SHA256:n vahvuus ja luotettavuus ovat tehneet siitä kultaisen standardin nykyaikaisessa salauksessa, ja työkalumme varmistaa, että voit luoda SHA256-tiivisteitä nopeasti ja tehokkaasti milloin ja missä tahansa.

Työskenteletpä projektin parissa, joka vaatii suojattua salasanan hajautustyötä tai varmistat ladattujen tiedostojen eheyden, kokeile SHA256-hajautusgeneraattoriamme ja koe suojatun hajautusjärjestelmän yksinkertaisuus sormiesi ulottuvilla.