SHA1 Hash Generator: در چند ثانیه هش SHA-1 امن ایجاد کنید

** تولید کننده هش SHA1 ** راه سریع و قابل اعتمادی برای تولید هش SHA1 به صورت آنلاین ارائه می دهد. چه یک توسعهدهنده باشید، چه حرفهای فناوری اطلاعات، یا روی یک پروژه شخصی کار میکنید، این ابزار به شما کمک میکند فوراً از هر داده ورودی، هشهای امن ایجاد کنید. SHA1 سنگ بنای توابع هش رمزنگاری بوده است که به طور گسترده در تأیید صحت فایل، هش رمز عبور و امضای دیجیتال استفاده می شود.

SHA1 چیست؟

SHA1، یا الگوریتم هش ایمن 1، یک تابع هش رمزنگاری است که توسط آژانس امنیت ملی (NSA) در سال 1993 توسعه یافت. این بخشی از خانواده الگوریتم هش امن است و یک مقدار هش ثابت 160 بیتی ایجاد میکند که به آن نیز معروف است. خلاصه پیام، از ورودی با هر طول. SHA1 برای اطمینان از یکپارچگی داده ها با تولید مقادیر هش منحصر به فرد برای ورودی های مختلف طراحی شده است. حتی یک تغییر جزئی در داده های ورودی منجر به یک هش SHA1 کاملاً متفاوت می شود.

در حالی که SHA1 در ابتدا برای برنامه های رمزنگاری ایمن طراحی شده بود، آسیب پذیری های آن در برابر حملات برخورد منجر به اتخاذ الگوریتم های امن تر مانند SHA-256 شده است. با این حال، SHA1 به دلیل سرعت و سادگی در بسیاری از برنامه های غیر امنیتی مفید باقی می ماند.

کاربردهای رایج هش SHA1

1. یکپارچگی داده ها

یکی از رایج ترین کاربردهای **SHA1 هش ** تضمین یکپارچگی داده ها است. وقتی فایلی را از یک منبع مطمئن دانلود میکنید، ممکن است ناشر یک هش SHA1 در کنار آن ارائه کند. پس از دانلود فایل، می توانید از SHA1 hash generator برای ایجاد هش فایل دانلود شده و مقایسه آن با هش ارائه شده استفاده کنید. اگر هش ها مطابقت دارند، می توانید تأیید کنید که فایل در طول فرآیند دانلود دستکاری نشده است.

2. امضاهای دیجیتال

SHA1 به طور گسترده در تولید امضای دیجیتال استفاده می شود که به اطمینان از صحت اسناد و ارتباطات ایمن کمک می کند. با هش کردن سند با SHA1، یک هش منحصر به فرد ایجاد می شود که سپس با یک کلید خصوصی رمزگذاری می شود تا امضای دیجیتال ایجاد شود. هنگامی که گیرنده سند را دریافت می کند، می تواند با رمزگشایی امضا و مقایسه هش، صحت آن را تأیید کند.

3. سیستم های کنترل نسخه

در سیستم هایی مانند Git، هش کردن SHA1 برای ردیابی تغییرات فایل ها اساسی است. هر commit در Git توسط یک هش SHA1 شناسایی می شود که یک مرجع منحصر به فرد برای آن نسخه خاص از فایل یا پروژه فراهم می کند. این به توسعه دهندگان امکان می دهد نسخه های مختلف را به طور موثر مدیریت کنند و تغییرات را در طول زمان با دقت بالایی دنبال کنند.

SHA1 در هش کردن رمز عبور

SHA1 در طول تاریخ برای هش رمز عبور در پایگاه های داده استفاده می شده است. وقتی رمز عبور ایجاد یا بهروزرسانی میشود، رمز عبور متن ساده با SHA1 hash generator هش میشود و هش به جای خود رمز عبور ذخیره میشود. این یک لایه امنیتی اضافه می کند، زیرا هش ذخیره شده را نمی توان به راحتی معکوس کرد تا رمز عبور اصلی را آشکار کند.

با این حال، به دلیل آسیبپذیریهای SHA1 (مانند حملات برخورد، که در آن ورودیهای مختلف میتوانند هش یکسانی ایجاد کنند)، پروتکلهای امنیتی مدرن اکنون استفاده از الگوریتمهای امنتری مانند SHA-256 یا bcrypt را برای هش رمز عبور توصیه میکنند. در حالی که SHA1 هنوز برای سیستمهای قدیمی مورد استفاده قرار میگیرد، روشهای جدیدتر محافظت قابلتوجهی بهتری در برابر حملات ارائه میکنند.

درک الگوریتم SHA1

الگوریتم SHA1 برای پردازش داده های ورودی در تکه های 512 بیتی طراحی شده است، داده ها را در صورت نیاز پر می کند و آنها را به بلوک های کوچکتر برای پردازش تجزیه می کند. سپس الگوریتم یک سری عملیات بیتی و اضافات مدولار را اعمال می کند تا داده های ورودی را به یک خروجی 160 بیتی تبدیل کند که همان هش است.

این تبدیل تضمین می کند که هش حاصل برای داده های ورودی منحصر به فرد است و حتی کوچکترین تغییر در ورودی یک هش کاملا متفاوت ایجاد می کند. این ویژگی SHA1 را به ابزاری قابل اعتماد برای اطمینان از یکپارچگی و اعتبار داده ها در بسیاری از برنامه ها تبدیل می کند.

چرا از یک هش ژنراتور SHA1 استفاده کنیم؟

** SHA1 hash generator** یک ابزار ضروری برای هر کسی است که روی تأیید فایل، هش رمز عبور یا مدیریت امضاهای دیجیتال کار می کند. دسترسی آنلاین ژنراتور ما استفاده از آن را سریع و آسان از هر دستگاهی بدون نیاز به نصب میکند. چه در حال تأیید یک فایل دانلود شده، ایجاد امضای دیجیتال ایمن یا مدیریت یک سیستم کنترل نسخه باشید، SHA1 هش مولد آنلاین ما یک راه حل کارآمد ارائه می دهد.

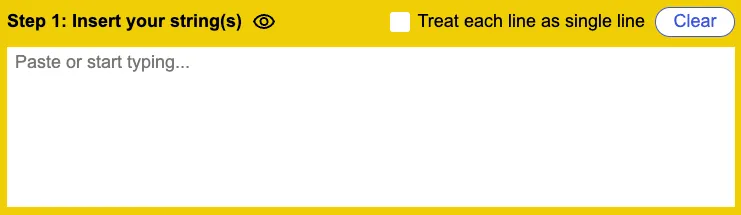

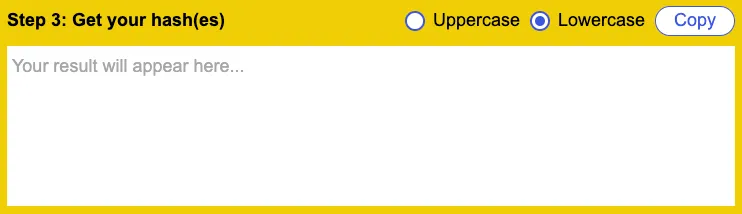

چگونه از ابزار آنلاین هش ژنراتور SHA1 استفاده کنیم؟

استفاده از SHA1 هش ژنراتور ما ساده و کارآمد است. در اینجا نحوه ایجاد هش SHA1 به صورت آنلاین تنها در چند مرحله آمده است:

داده های خود را وارد کنید: متن یا داده هایی را که می خواهید هش کنید در قسمت ورودی وارد کنید.

تولید هش: روی دکمه “Generate” کلیک کنید.

و هش SHA1 ورودی شما فورا ظاهر می شود.

هش را کپی کنید: از هش تولید شده برای تأیید فایل، هش رمز عبور یا هر آنچه که پروژه خاص شما نیاز دارد استفاده کنید.

بدون نیاز به نصب، می توانید هش SHA1 ایمن را در حال حرکت، از هر دستگاهی که دارای وب است، ایجاد کنید.

ملاحظات امنیتی SHA1

در حالی که SHA1 برای سالها به عنوان یک ابزار رمزنگاری قابل اعتماد عمل کرده است، ضعفهای رمزنگاری آن باعث شده است که امروزه برای برنامههای امن مناسب نباشد. حملات برخورد، که در آن دو ورودی مختلف می توانند هش یکسانی تولید کنند، آن را در برنامه های کاربردی با امنیت بالا، مانند رمزگذاری و ذخیره سازی رمز عبور، آسیب پذیر کرده است.

به دلیل این آسیبپذیریها، بسیاری از سازمانها برای اهداف مهم امنیتی به الگوریتمهای قویتری مانند SHA-256 و bcrypt روی آوردهاند. برای هش یا رمزگذاری ایمن رمز عبور، الگوریتم های مدرن مقاومت بهتری در برابر حملات و نقض داده ها ارائه می دهند.

برای اطلاعات دقیق تر در مورد الگوریتم های رمزنگاری مدرن، می توانید به [این مقاله در مورد روش های هش ایمن] (https://brilliant.org/wiki/secure-hashing-algorithms/) مراجعه کنید.

نتیجه گیری

** تولید کننده هش SHA1 آنلاین ** راهی سریع و مؤثر برای تولید هش SHA1 برای برنامه های مختلف، از تأیید فایل گرفته تا هش رمز عبور و امضای دیجیتال، ارائه می دهد. در حالی که استفاده از SHA1 به دلیل آسیب پذیری هایش برای برنامه های کاربردی با امنیت بالا کاهش یافته است، اما همچنان یک ابزار مهم برای اهداف غیرمرتبط با امنیت است.

اگر به دنبال راه حلی سریع و با کاربرد آسان برای ایجاد هش SHA1 هستید، امروز SHA1 هش مولد ما را امتحان کنید و گردش کار پروژه خود را با قابلیت های هش ایمن و کارآمد ساده کنید.