Cómo proteger sus datos con nuestro verificador de piratería de correo electrónico

En la era digital actual, las filtraciones de correo electrónico se han convertido en una preocupación alarmante tanto para individuos como para organizaciones. Con el aumento de las amenazas cibernéticas, proteger su información personal nunca ha sido más importante. Aquí es donde entra en juego un verificador de piratería de correo electrónico, que ofrece una solución confiable para detectar si su correo electrónico ha sido comprometido.

Presentamos nuestra herramienta de verificación de piratería de correo electrónico

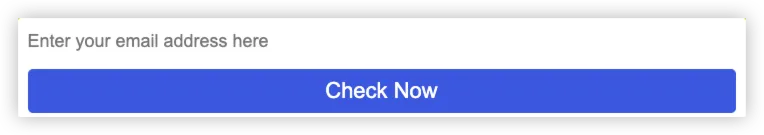

Nuestro comprobador de piratería de correo electrónico está diseñado para ofrecer una solución rápida y completa para detectar si su correo electrónico ha sido vulnerado. Así es como funciona:

Cómo funciona: guía paso a paso

- Ingrese su dirección de correo electrónico: ingrese el correo electrónico que desea consultar.

- Análisis instantáneo: nuestra herramienta escanea múltiples bases de datos en busca de infracciones.

- Ver resultados: vea si su correo electrónico está comprometido y dónde se filtró.

Características, beneficios y puntos de venta únicos

- Resultados instantáneos: compruebe rápidamente si su correo electrónico ha sido vulnerado.

- Informes detallados: vea los últimos 10 sitios web donde se filtró su correo electrónico.

- Interfaz fácil de usar: Diseño simple e intuitivo para facilitar su uso.

- Cobertura integral: Amplia base de datos de infracciones conocidas.

- Actualizaciones en tiempo real: se actualiza periódicamente para incluir las últimas infracciones.

- Privacidad asegurada: Nos aseguramos de que su correo electrónico se revise de forma segura y privada.

¿Por qué utilizar un verificador de piratería de correo electrónico?

Controles periódicos para su tranquilidad

El uso regular de un verificador de piratería de correo electrónico le ayuda a anticiparse a posibles amenazas. La detección temprana de infracciones le permite tomar medidas rápidas para mitigar los riesgos.

Protección de datos personales y profesionales

Nuestra herramienta ayuda a proteger los datos personales y profesionales, evitando el acceso no autorizado a información confidencial que podría tener consecuencias perjudiciales.

Comprender las infracciones de correo electrónico

¿Qué es una vulneración de correo electrónico?

Una filtración de correo electrónico ocurre cuando personas no autorizadas obtienen acceso a su cuenta de correo electrónico, generalmente a través de fugas de datos, ataques de phishing u otras formas de explotación cibernética. Una vez violados, los piratas informáticos pueden explotar su información personal, lo que provoca robo de identidad, pérdidas financieras y otras consecuencias graves.

Causas comunes de violaciones de correo electrónico

- Ataques de phishing: correos electrónicos fraudulentos diseñados para engañarlo para que proporcione información confidencial.

- Fugas de datos: exposición no autorizada de direcciones de correo electrónico a través de sitios web o servicios pirateados.

- Contraseñas débiles: Contraseñas fáciles de adivinar que facilitan que los piratas informáticos se infiltren en sus cuentas.

Consecuencias de un correo electrónico vulnerado

Las consecuencias de una filtración de correo electrónico pueden ser extensas e incluyen:

- Robo de identidad y fraude financiero.

- Acceso no deseado a comunicaciones personales y profesionales.

- Seguridad comprometida de cuentas vinculadas (por ejemplo, banca, redes sociales).

Cómo saber si su correo electrónico ha sido vulnerado

Señales de que su correo electrónico podría estar comprometido

- Ubicaciones y dispositivos de inicio de sesión desconocidos.

- Cambios inesperados de contraseña o solicitudes de recuperación.

- Actividades sospechosas como correos electrónicos que no enviaste.

El papel de los verificadores de piratería de correo electrónico

Un verificador de piratería de correo electrónico puede verificar instantáneamente si su correo electrónico ha sido comprometido, permitiéndole tomar medidas inmediatas para proteger su cuenta. Estas herramientas son esenciales para mantener su seguridad y tranquilidad digitales.

Pasos a seguir si se infringe su correo electrónico

- Cambie su contraseña inmediatamente: Cree una contraseña única y segura que no haya usado antes.

- Habilite la autenticación de dos factores (2FA): agrega una capa adicional de seguridad a su cuenta.

- Notifique a sus contactos: informe a sus contactos que su correo electrónico se ha visto comprometido para evitar que sean víctimas de posibles estafas.

- Verifique las cuentas vinculadas: asegúrese de que otras cuentas vinculadas a su correo electrónico (por ejemplo, redes sociales, banca) estén seguras y actualice sus contraseñas.

- Supervise actividades inusuales: esté atento a su correo electrónico y otras cuentas para detectar otras actividades sospechosas.

- Utilice software de seguridad: ejecute análisis antivirus y antimalware para asegurarse de que su dispositivo esté libre de software malicioso.

Consejos de seguridad del correo electrónico para prevenir futuras infracciones de correo electrónico

- Utilice contraseñas únicas y seguras: cree contraseñas complejas que combinen letras, números y símbolos. Evite utilizar la misma contraseña en varios sitios. Puede probar sus contraseñas utilizando nuestro Comprobador de seguridad de la contraseña.

- Habilitar la autenticación de dos factores (2FA): agrega una capa adicional de seguridad al requerir una segunda forma de verificación.

- Tenga cuidado con las estafas de phishing: no haga clic en enlaces o archivos adjuntos sospechosos. Verifique la autenticidad del remitente antes de responder a cualquier solicitud de correo electrónico.

- Actualice periódicamente sus contraseñas y configuraciones de seguridad: cambie con frecuencia sus contraseñas y asegúrese de que sus configuraciones de seguridad estén actualizadas.

- Supervise sus cuentas en busca de actividad inusual: revise periódicamente su correo electrónico y otras cuentas para detectar signos de acceso no autorizado.

- Utilice programas antivirus y antimalware de buena reputación: asegúrese de que sus dispositivos estén protegidos con el software de seguridad más reciente.

- Manténgase informado sobre las prácticas de seguridad: Manténgase actualizado sobre las últimas amenazas de ciberseguridad y las mejores prácticas para proteger sus datos.

Conclusión

En una era en la que las amenazas cibernéticas están siempre presentes, mantenerse alerta y proactivo es crucial. Con nuestro verificador de piratería de correo electrónico, puede determinar rápidamente si su correo electrónico ha sido vulnerado y tomar las medidas necesarias para proteger su información. No espere hasta que sea demasiado tarde: revise su correo electrónico hoy y proteja su vida digital.

Para obtener más información sobre cómo reducir las amenazas basadas en correo electrónico y mejorar la seguridad de sus datos, consulte esta guía completa de SISA Infosec: [Ways to Reduce Rising Email-Based Threats and Uphold Better Data Security](https://www.sisainfosec. com/blogs/ways-to-reduce-rising-email-based-threats-and-uphold-better-data-security/).